Security

TD Synnex Deutschland ergänzt sein Portfolio im Bereich Sicherheitslösungen um Systeme des Anbieters Verkada. Die exklusiv angebotenen, KI-gestützten Produkte zur Videoüberwachung und Zutrittskontrolle lassen sich nahtlos in bestehende IT-Umgebungen integrieren. Die Partnerschaft unterstützt die strategische Ausrichtung von TD Synnex im Bereich künstliche Intelligenz und bietet Partnern neue...

Für das Jahr 2026 stehen zahlreiche regulatorische Änderungen an, die die technische Sicherheit von Produkten, Anlagen und digitalen Systemen betreffen. Der Tüv‑Verband informiert über neue Pflichten wie die Kennzeichnungspflicht für KI‑Inhalte, erweiterte Cybersicherheitsanforderungen durch NIS2, Produkthaftung auch für Software sowie neue Ökodesign‑, Verpackungs‑ und Batterievorschriften.

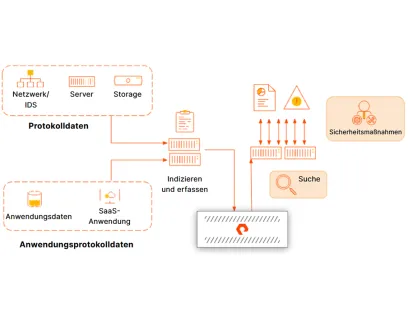

Pure Storage stellt heraus, wie entscheidend Speicherinfrastrukturen für moderne Sicherheitsanalysen und die Erhöhung der IT‑Resilienz sind. Durch die Integration leistungsfähiger Speicherlösungen in SIEM‑, UEBA‑ und XDR‑Umgebungen lassen sich große Log‑Datenmengen effizient verarbeiten. Das sorgt für schnellere Bedrohungserkennung, geringere Fehlalarmrate und robuste Datenverfügbarkeit, selbst...

Im State of Cloud Security Report 2025 zeigt sich: Die zunehmende Nutzung von KI in Cloud‑Infrastrukturen erweitert die Angriffsfläche und führt zu eskalierenden Cloud‑Sicherheitsrisiken. 99 Prozent der Unternehmen berichteten von KI‑bezogenen Angriffen, doch Sicherheitsteams kommen mit der Überprüfung von unsicherem Code nicht mehr hinterher. Der Report identifiziert API‑Angriffe, Schwächen im...

Cyber-Angriffe betreffen zunehmend auch kleinere Unternehmen. Mit dem „CyberRisikoCheck“ bietet Tüvit ein effizientes Analyseinstrument, das speziell auf die Anforderungen von KMU zugeschnitten ist. Ziel ist es, Schwachstellen frühzeitig zu erkennen, Risiken systematisch zu bewerten und die Grundlage für gezielte Schutzmaßnahmen zu schaffen. Die Bewertung erfolgt nach DIN SPEC 27076 und liefert...

Mit dem neuen Edge-Gerät „edgeNode Portainer“ stellt Softing Industrial eine Lösung für das zentrale Management containerisierter Anwendungen in industriellen Umgebungen vor. Das kompakte Gerät für die Hutschienenmontage unterstützt eine sichere OT/IT-Integration, erfüllt aktuelle Cyber-Sicherheitsstandards und ermöglicht den skalierbaren Einsatz von IIoT-Lösungen direkt an der Maschine. Die...

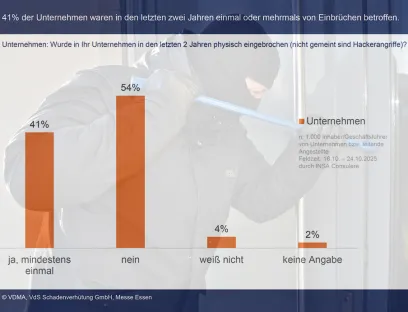

Die Ergebnisse des Sicherheitsmonitor 2025 verdeutlichen: Unternehmen in Deutschland sehen sich verstärkt mit realen Einbruchrisiken konfrontiert. Jede zweite Firma bewertet die Gefahr als hoch und investiert gezielt in zertifizierte Sicherheitstechnik. Die repräsentative Studie liefert erstmals belastbare Daten zur Sicherheitslage in der Wirtschaft und zeigt, welche Technologien bei gewerblichen...

Mit „QuBA-libre“ integriert Sick Cybersecurity bereits in frühen Phasen der Produktentwicklung. Das gemeinsam mit dem Fraunhofer Aisec entwickelte Risikoanalyse-Tool ermöglicht es, Schwachstellen strukturiert zu identifizieren und frühzeitig geeignete Schutzmaßnahmen abzuleiten. Der Beitrag zeigt, wie das Tool dabei unterstützt, die Anforderungen des Cyber Resilience Act zu erfüllen und...

Der Logistiktag 2025 von Unitechnik brachte in Wiehl rund einhundert Fachleute zusammen, um über die aktuellen Veränderungen in Lager und Versand zu sprechen. Automatisierung, KI, Cybersecurity und neue regulatorische Vorgaben standen im Mittelpunkt der Diskussionen. Der Beitrag fasst die wichtigsten Erkenntnisse aus Vorträgen, Praxisbeispielen, Technologieausstellung und World Café zusammen und...

Mit der IEC-62443-4-2-Zertifizierung erweitert Phoenix Contact sein portfolioübergreifendes Sicherheitsniveau für industrielle Netzwerke. Die geprüften Managed Switches der Produktfamilie „FL Switch 2000“ erfüllen die Anforderungen internationaler OT-Sicherheitsstandards und unterstützen Anwender beim Aufbau widerstandsfähiger Automatisierungsstrukturen. Der Beitrag zeigt, wie sich die...

Surftipps

Besuchen Sie EAD-portal.de - das B2B Fachportal für Elektrotechnik, Automatisierung und Digitalisierung

The smarter E Europe, Europas größte Messeallianz für die Energiewirtschaft

Bleiben Sie auf dem Laufenden bei Safety & Security und melden Sie sich gleich für den neuen Newsletter an!